Išspręsta! Kas yra kibernetinė ataka? Kaip apsisaugoti nuo kibernetinių atakų?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Kas yra kibernetinė ataka? Norėdami atsakyti į šį klausimą, šiame įraše bus parodytos įvairių tipų kibernetinės atakos, kurios parodys jų ypatybes ir padės jas atpažinti. Be to, šiame įraše apie MiniTool svetainė , pateiksime keletą galimų būdų užkirsti kelią kibernetinėms atakoms.Kas yra kibernetinė ataka?

Kas yra kibernetinė ataka? Kibernetinė ataka yra bendras daugybės kibernetinių veiksmų aprašymas, kai naudojami įvairūs įrankiai ir metodai, siekiant pavogti, atskleisti, pakeisti ar sunaikinti duomenis. Žinoma, laikui bėgant įsilaužėliai gali atlikti įvairias kenkėjiškas operacijas internete, siekdami naudingų ketinimų ir vandalizmo.

Piratai ištyrė įvairius būdus, kaip įsiskverbti į aukų sistemas. Kartais tai gali būti sukurta taip, kad būtų galima beatodairiškai atakuoti taikinį ir niekas nežino, kas bus kita auka.

Yra trys pagrindinės motyvacijos, skatinančios kibernetinius nusikaltėlius:

Tie užpuolikai linkę pinigų ieškoti vagystės ar turto prievartavimo būdu. Jie gali pavogti jūsų duomenis verslo mainams, įsilaužti į banko sąskaitą, kad pavogtų pinigus tiesiogiai, arba prievartauti aukas.

Šie įsilaužėliai paprastai turi konkrečius taikinius, kad galėtų pradėti ataką, pavyzdžiui, savo priešininkus. Asmeninis pyktis dažniausiai yra pagrindinė šios veiklos priežastis. Įmonių šnipinėjimas gali pavogti intelektinę nuosavybę, kad įgytų nesąžiningą pranašumą prieš konkurentus. Kai kurie įsilaužėliai išnaudos sistemos pažeidžiamumą, kad įspėtų kitus apie juos.

Tie įsilaužėliai dažniausiai yra labiau kvalifikuoti specialistai. Jie gali būti apmokyti ir tada įtraukti į kibernetinį karą, kibernetinį terorizmą ar haktivizmą. Atakuojantys taikiniai sutelkia dėmesį į savo priešų vyriausybines agentūras arba svarbią infrastruktūrą.

Daugiau ar mažiau žmonės gali nesąmoningai susidurti su kai kuriomis kibernetinėmis atakomis. Taigi, kokios yra dažniausios kibernetinių atakų rūšys? Kad būtų lengviau atskirti skirtingus tipus, kitoje dalyje jie bus iliustruojami po vieną.

Dažni kibernetinių atakų tipai

Kibernetinių atakų daugėja, pastaraisiais metais vis labiau populiarėjant verslo skaitmeninimui. Egzistuoja dešimtys kibernetinių atakų tipų ir išvardinsime kai kuriuos įprastus tipus, kurie labai vargina žmones.

Kenkėjiškų programų atakos

Kenkėjiška programa dažnai pasirodo kaip kenkėjiška programinė įranga, skirta aukos sistemoje atlikti daugybę neteorinių veiksmų. Procedūra skirta padaryti žalą kompiuteriui, serveriui, klientui arba kompiuterių tinklui ir infrastruktūrai.

Šiuos judesius sunku pastebėti, o pagal jų ketinimus ir įsiskverbimo būdus juos galima suskirstyti į keletą skirtingų tipų, įskaitant virusus, kirminus, Trojos arklys, reklamines programas, šnipinėjimo programas, išpirkos reikalaujančias programas ir kt.

Šie išvardyti pavyzdžiai yra dažniausiai pasitaikančios problemos, su kuriomis žmonės gali susidurti. Bėgant metams, sparčiai vystantis elektroniniams ryšiams, jis tapo naujų atakų kanalu, pvz., el. paštu, žinutėmis, pažeidžiamomis tinklo paslaugomis ar pažeistomis svetainėmis.

Jei norite sužinoti, kaip atpažinti kenkėjiškų programų požymius kompiuteriuose, šis įrašas bus naudingas: Koks galimas kenkėjiškų programų ženklas kompiuteryje? 6+ simptomai .

Sukčiavimo išpuoliai

Sukčiavimo atakos dažnai reiškia, kad jūsų neskelbtini duomenys, ypač naudotojų vardai, slaptažodžiai, kredito kortelių numeriai, banko sąskaitos informacija ir kt., patenka į įsilaužėlių rankas. Jie gali panaudoti ir parduoti šią informaciją siekdami naudos. Daugelis žmonių lengvai patenka į šią spąstą dėl nežinomų el. laiškų, nuorodų ar svetainių.

Spear-phishing išpuoliai

Sukčiavimas yra bendras terminas kibernetinėms atakoms, vykdomoms el. paštu, SMS arba telefono skambučiais, siekiant sukčiauti mases žmonių, o jei ši ataka turi konkretų auką, tai vadiname sukčiavimu. Tie atakų kanalai yra modifikuoti, kad būtų konkrečiai kreipiamas dėmesys į tą auką, o tai reikalauja daugiau apgalvojimo ir laiko nei sukčiavimas.

Banginių sukčiavimo išpuoliai

Banginių sukčiavimo ataka yra labai tikslinga sukčiavimo ataka. Panašiai kaip ir sukčiavimo spygliuočių ataka, ji įvyksta, kai užpuolikas naudoja sukčiavimo spygliu metodus, siekdamas didelio aukšto lygio taikinio, pvz., vyresniųjų vadovų.

Jie gali apsirengti patikimais subjektais, kad aukos galėtų dalytis labai neskelbtina informacija su apgaulinga paskyra.

Paskirstytos paslaugų atsisakymo atakos (DDoS)

DDoS ataka yra viena kibernetinė ataka, skirta paveikti tikslinės sistemos prieinamumą arba ją panaikinti generuojant daug paketų arba užklausų. Panašiai, paslaugų atsisakymo (DoS) ataka gali padaryti tą patį, kad išjungtų įrenginį ar tinklą, todėl jis bus nepasiekiamas numatytiems vartotojams.

Šios dvi atakos skiriasi ir, jei norite apie tai sužinoti, galite perskaityti šį įrašą: DDoS vs DoS | Kuo skiriasi ir kaip jų išvengti .

Cross-Site Scripting (XSS) atakos

Šio proceso metu užpuolikas įveda kenkėjišką vykdomąjį scenarijų į patikimos programos arba svetainės kodą, tada vartotojui siunčia kenkėjišką nuorodą ir apgaudinėja vartotoją spustelėti nuorodą, kad pradėtų XSS ataką.

Tada pakeista programa arba svetainė paleis kenkėjišką nuorodą, nes nėra tinkamo duomenų valymo, o užpuolikai gali pavogti aktyvų vartotojo seanso slapuką.

Žmogaus viduryje (MITM) atakos

Kaip rodo pavadinimas, „man-in-the-middle“ ataka reiškia, kad užpuolikas dalyvauja pokalbyje tarp vartotojo ir programos, kad galėtų pasiklausyti asmeninės informacijos. Paprastai įsilaužėliai nustato savo taikinius finansinių programų, el. prekybos svetainių ir kt. naudotojams.

Botnetai

Skirtingai nuo kitų atakų, botnetai yra kompiuteriai, užkrėsti kenkėjiškomis programomis ir kuriuos kontroliuoja užpuolikai. Šiuos botnet kompiuterius galima valdyti, kad būtų galima atlikti daugybę nelegalių operacijų, tokių kaip duomenų vagystė, šlamšto siuntimas ir DDoS atakos.

Kliūtis sukurti robotų tinklą taip pat yra pakankamai žema, kad kai kuriems programinės įrangos kūrėjams tai būtų pelningas verslas. Štai kodėl tai tapo vienu iš labiausiai paplitusių išpuolių.

Ransomware

Ransomware yra kenkėjiška programa, kuri gali įsiskverbti į jūsų sistemą ir užšifruoti failus, kad naudotojai negalėtų pasiekti savo kompiuteriuose esančių failų. Tada įsilaužėliai pareikalaus išpirkos už iššifravimo raktą. Arba tam tikra išpirka užrakins sistemą nepažeisdama jokių failų, kol nebus sumokėta išpirka.

SQL įpurškimo atakos

Ši ataka gali ieškoti žiniatinklio saugos pažeidžiamumo ir panaudoti kodo įterpimo techniką, kad trukdytų užklausoms, kurias programa pateikia savo duomenų bazei. Tokio tipo atakos tikslas yra atakuoti svetaines, bet taip pat gali būti naudojamas bet kokio tipo SQL duomenų bazei atakuoti.

Nulinės dienos išnaudojimas

Nulinės dienos išnaudojimas yra platus terminas, apibūdinantis tuos atakų veiksmus, kurių metu įsilaužėliai gali pasinaudoti tomis saugos spragas, kad įvykdytų sistemos / žiniatinklio / programinės įrangos ataką. Nulinė diena reiškia, kad aukos ar programinės įrangos pardavėjas neturi laiko reaguoti ir ištaisyti šį trūkumą.

URL interpretacija

Tokio pobūdžio ataka taip pat gali būti vadinama URL apsinuodijimu. Piratai dažnai manipuliuoja ir modifikuoja URL, pakeisdami reikšmę, nepažeisdami sintaksės. Tokiu būdu užpuolikai gali pasiekti ir ištirti žiniatinklio serverį bei gauti daugiau informacijos. Tokio tipo atakos yra labai populiarios CGI pagrįstose svetainėse.

DNS klastojimas

Domeno vardų serverio (DNS) klastojimas gali apgauti žmones į apgaulingą, kenkėjišką svetainę, manipuliuodamas DNS įrašais. Kartais galite pastebėti, kad jūsų tikslinė svetainė bus nukreipta į naują puslapį, kuris atrodo tiksliai taip, kaip norite eiti.

Tačiau įsilaužėliai gali priversti jus prisijungti prie tikrosios paskyros ir atskleisti jautresnę informaciją. Jie gali pasinaudoti galimybe įdiegti virusus ar kirminus jūsų sistemoje ir sukelti netikėtų rezultatų.

Brute Force atakos

Brutalios jėgos atakos reiškia, kad kai kurie asmenys, tai gali būti nepažįstamasis, įsilaužėlis ar priešiškas, bando pasiekti aukos kompiuterį bandydami visus slaptažodžius, kuriuos, jų nuomone, auka gali nustatyti kompiuteriui.

Paprastai prieš tai padarydami įsilaužėliai stebės visus jūsų socialiniuose tinkluose ir internetinėje informacijoje esančius įkalčius, kad nustatytų jūsų slaptažodį. Taigi, neatskleiskite savo asmeninės informacijos viešai.

Trojos arkliai

Trojos arklys dažnai maskuojasi kaip teisėta ir nekenksminga programinė įranga, tačiau kai virusas suaktyvinamas, Trojos arklys gali priversti kibernetinius nusikaltėlius šnipinėti jus, pavogti jūsų duomenis ir pasiekti jūsų sistemą. Jei norite sužinoti daugiau apie tai, galite perskaityti šį įrašą: Kas yra Trojos virusas? Kaip pašalinti Trojos virusą .

Kaip apsisaugoti nuo kibernetinių atakų?

Sužinoję tuos įprastus kibernetinių atakų pavyzdžius, galite susimąstyti, kaip veiksmingai užkirsti kelią kibernetinėms atakoms. Yra keletas naudingų patarimų, kuriuos galite apsvarstyti.

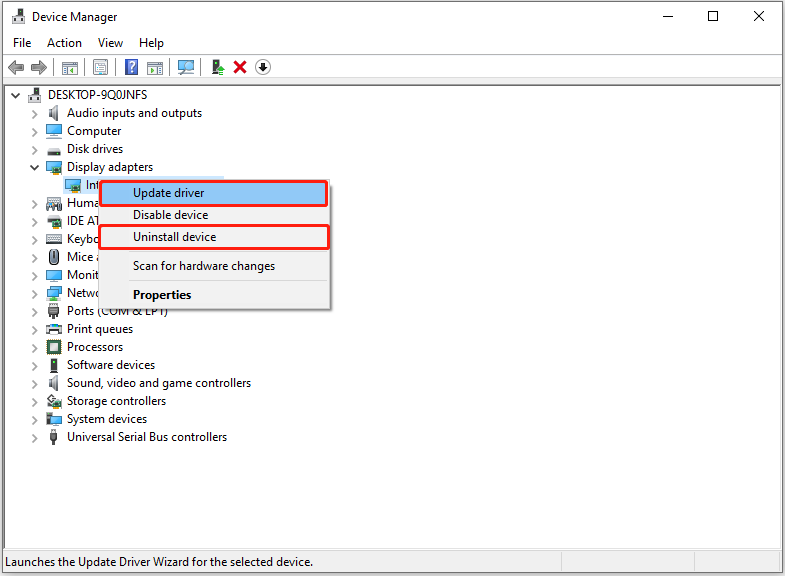

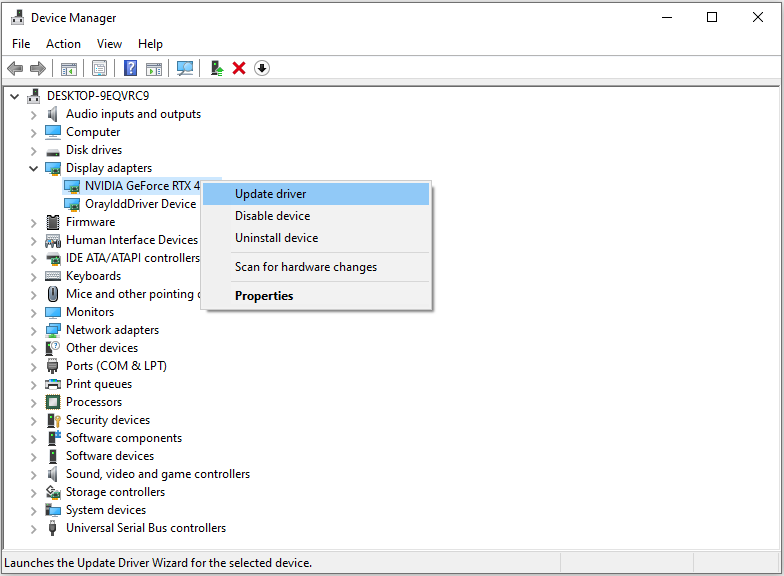

1 patarimas: atnaujinkite „Windows“ ir programinę įrangą

Būtina atnaujinti programinę įrangą ir sistemą. Išleistas naujinimas gali suteikti ne tik pažangių ir visiškai naujų funkcijų, bet ir ištaisyti kai kurias sistemos ar programinės įrangos klaidas ir saugos problemas, aptiktas atliekant ankstesnius bandymus. Jei paliksite naujinimą nuošalyje, įsilaužėliai gali rasti tas silpnybes ir pasinaudoti galimybe įsiskverbti į jūsų sistemą.

2 patarimas: įdiekite ugniasienę

„Windows“ turi įmontuotą užkardą ir antivirusinę programą, todėl geriau nuolat įjungti tikrąją apsaugą. Funkcijos gali geriau apsaugoti jūsų kompiuterį nuo kibernetinių atakų. Tačiau ar to pakanka apsaugoti jus nuo visų išorinių atakų? Norėdami gauti daugiau informacijos, galite perskaityti šį įrašą: Ar užtenka „Windows Defender“? Daugiau sprendimų, kaip apsaugoti kompiuterį .

Be to, galite pasirinkti įdiegti kitus patikima trečiosios šalies antivirusinė programa arba ugniasienė apsauginiam skydui sustiprinti.

3 patarimas: naudokite kelių faktorių autentifikavimą

Kas yra kelių veiksnių autentifikavimas (MFA)? Tai yra pagrindinė tvirtos tapatybės ir prieigos valdymo politikos sudedamoji dalis. Šio prisijungimo proceso metu pagal šią MFA reikalaujama, kad vartotojai įvestų daugiau informacijos nei tik slaptažodis, kuris gali apsaugoti asmens duomenis nuo neteisėtos trečiosios šalies prieigos.

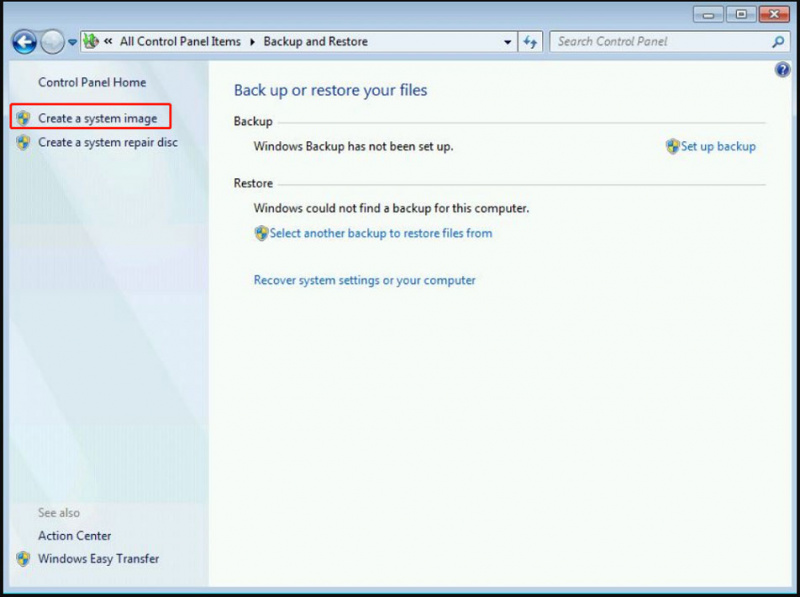

4 patarimas: reguliariai kurkite atsargines duomenų kopijas

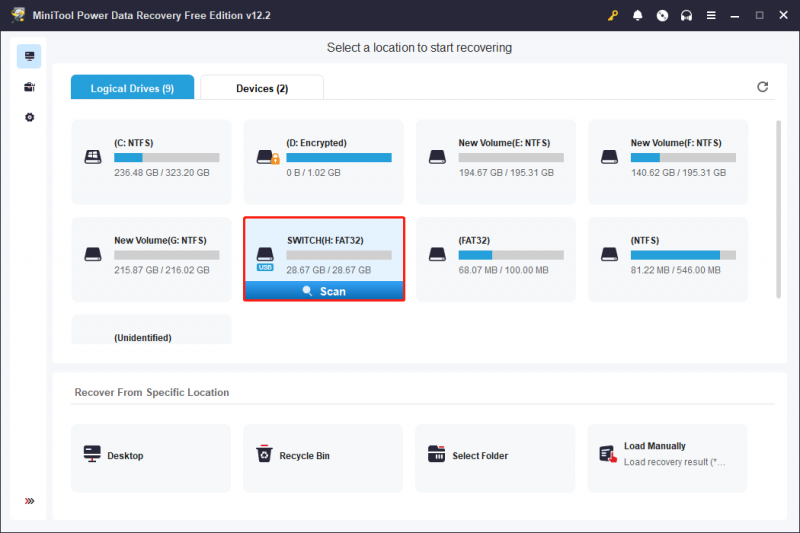

Tai vienas iš svarbiausių žingsnių norint apsaugoti svarbius duomenis – reguliariai kurkite atsarginę kopiją. Kibernetinių atakų atveju jums reikia savo duomenų atsarginė kopija kad išvengtumėte rimtų prastovų, duomenų praradimo ir rimtų finansinių nuostolių.

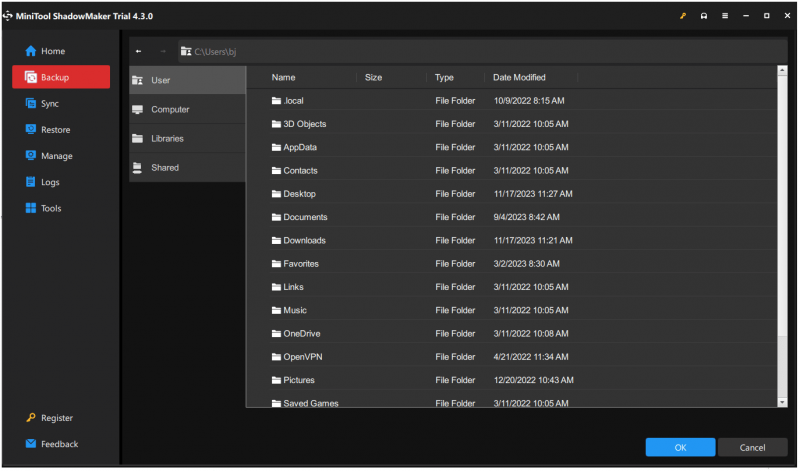

Kai kurie žmonės pamirš užbaigti šią užduotį ir manys, kad tai apsunkina. Nesijaudinkite. Galite pasikliauti šiuo profesionalu atsarginė programinė įranga – MiniTool ShadowMaker – į kurti atsargines failų kopijas , aplankus, skaidinius, diskus ir jūsų sistemą.

Be to, norint sukonfigūruoti, verta išbandyti atsarginę schemą ir tvarkaraščio nustatymus automatinė atsarginė kopija . Galite nustatyti, kad automatinis atsarginis kopijavimas būtų pradėtas kasdien, kas savaitę, kas mėnesį arba įvykio metu, ir pabandykite sukurti laipsnišką arba diferencijuotą atsarginę kopiją, kad taupytumėte savo išteklius.

Atsisiųskite ir įdiekite šią programą savo kompiuteryje ir bandykite 30 dienų nemokamai.

MiniTool ShadowMaker bandomoji versija Spustelėkite norėdami atsisiųsti 100 % Švarus ir saugus

1 veiksmas: paleiskite programą ir spustelėkite Laikyti bandymą pratęsti.

2 veiksmas: Atsarginė kopija skirtuką, spustelėkite ŠALTINIS skyrių, kad pasirinktumėte, ko norite sukurti atsarginę kopiją, tada eikite į KELIONĖS TIKSLAS skyrių, kad pasirinktumėte, kur saugoti atsarginę kopiją, įskaitant Vartotojas, kompiuteris, bibliotekos ir bendrinama .

3 veiksmas: tada spustelėkite Galimybės funkcija, kad sukonfigūruotumėte atsarginės kopijos nustatymus ir spustelėkite Atgal dabar kad pradėtumėte iš karto po to, kai viskas bus nustatyta.

5 patarimas: reguliariai keiskite ir kurkite stiprius slaptažodžius

Geriau reguliariai keiskite slaptažodį ir naudokite stipresnį slaptažodį, pvz., kai kuriuos specialius simbolius ir skirtingus skaičių bei žodžių junginius. Nenaudokite kai kurių numerių, susijusių su jūsų asmenine informacija, pvz., gimtadieniu ar telefono numeriu, kuriuos lengva išskaityti.

6 patarimas: naudokite saugų „Wi-Fi“.

Kai kurie žmonės, dirbdami kavinėje, yra įpratę viešai prisijungti prie nežinomo „Wi-Fi“. Tai visai nesaugu. Bet kuris įrenginys gali būti užkrėstas prisijungęs prie tinklo, o šis viešasis „Wi-Fi“ gali būti lengvai nulaužtas netyčia. Jūs turite būti atsargūs.

Apatinė eilutė:

Kas yra kibernetinė ataka? Perskaitę šį įrašą galite susidaryti bendrą vaizdą apie kibernetines atakas. Šis visas vadovas yra naudingas siekiant padėti atskirti skirtingus kibernetinių atakų tipus ir rasti tinkamą būdą joms užkirsti kelią.

Susidūrę su didėjančiomis kibernetinio saugumo problemomis, pirmiausia turėtumėte parengti atsarginį svarbių duomenų planą. MiniTool ShdowMaker yra tai, ką mes rekomenduojame. Jei kyla problemų dėl šio įrankio, galite susisiekti su mumis per [apsaugotas el. paštas] .

![„Windows 10“ negalima prisijungti? Išbandykite šiuos galimus metodus! [„MiniTool“ naujienos]](https://gov-civil-setubal.pt/img/minitool-news-center/64/windows-10-can-t-login.jpg)

![Kaip nuvalyti kietąjį diską neištrinant „Windows 10/8/7 / XP / Vista“ [„MiniTool“ patarimai]](https://gov-civil-setubal.pt/img/disk-partition-tips/46/how-wipe-hard-drive-without-deleting-windows-10-8-7-xp-vista.jpg)

![Kaip pamiršti „Bluetooth“ įrenginį „iPhone“ / „Android“ / nešiojamajame kompiuteryje? [MiniTool patarimai]](https://gov-civil-setubal.pt/img/news/00/how-to-unforget-a-bluetooth-device-on-iphone/android/laptop-minitool-tips-1.png)

![Ką daryti, jei klaviatūros numerio klavišai neveikia naudojant „Win10“? [„MiniTool“ naujienos]](https://gov-civil-setubal.pt/img/minitool-news-center/86/what-do-if-keyboard-number-keys-are-not-working-win10.jpg)